Programma

- Opening

- Verslag voorgaande bijeenkomst vaststellen

Het conceptverslag van de voorgaande bijeenkomst is eerder toegestuurd en zonder aanvulling als concept op Edustandaard geplaatst. De gemaakte afspraken en acties worden ter bevestiging nagelopen. - Openstaande acties

Op één actie na, zijn alle acties opgepakt en afgehandeld. De laatste actie die open staat betreft het verzamelen van best practices. Dit is één van de eerste punten, waarvan de voortgang eerder expliciet te sprake is geweest. Toen is besloten om hier document voor te starten met structuur, waarin de best practices door iedereen toegevoegd kan worden. Dit is onder de aandacht gebracht, echter zijn er nog geen best practices toegevoegd.

Doel: informeren over de status en waar nodig zorgen voor voortgang.

- Verslag voorgaande bijeenkomst vaststellen

- TLS-voorschriften

- Uitkomst ROSA-scan en bespreking Architectuurraad 2 juli 2020

De versie UBV TLS v0.5 is onderworpen aan de ROSA-scan (zie ROSA Architectuurscan UBV v2), waarbij o.a. geadviseerd wordt om te beschrijven waarom bepaalde standaarden bij naam worden genoemd. Daarnaast om een basis-profiel op te nemen. De ROSA-scan en de laatste versie van UBV is tevens besproken in de Architectuurraad (zie punt 5. in Verslag Architectuurraad 2-7-2020). De architectuur heeft het advies uit de ROSA-scan overgenomen met een aantal aandachtspunten, zoals voor de verplichting van poort 443: “het is poort 443, tenzij bij bilaterale uitwisselingen anders wordt afgesproken”. Verder is besloten dat een “brede consultatie noodzakelijk is” en “proces tot definitief advies in de Architectuurraad van oktober, en vaststellen in de Standaardisatieraad van november lijkt goed haalbaar”.

Doel: informeren; geeft ook de verklaring voor de wijzigingen in de nieuwe versie van UBV TLS. - Certificaat controle

Tijdens de vorige bijeenkomst is besloten om het deel omtrent certificaat controle apart op te pakken. Eerst bepalen we ‘wat’ en vervolgens ‘hoe’ dit moet gebeuren. Dat wordt vervolgens verwerkt in de laatste versie van UBV TLS.

Doel: de voorschriften voor certificaatcontrole behandelen, zodat deze in een nieuwe versie van UBV TLS meegenomen kunnen worden. - Laatste wijzigingen

Naar aanleiding van bovenstaande punten, zoals de ROSA-scan en Architectuurraad zijn de laatste wijzigingen aangebracht in de laatste versie van de UBV. Deze versie is voorafgaand toe gestuurd. Tijdens dit agendapunt bespreken we de laatste op- en aanmerkingen.

Doel: eventuele op- en aanmerkingen bespreken, zodat de nieuwe versie vastgesteld kan worden. - Vervolg

De UBV TLS wordt voorgelegd aan een breed publiek, die overeenkomt met de doelgroep en scope van de voorschriften.

Doel: informeren over het vervolg en officiële vaststelling van de UBV TLS.

- Uitkomst ROSA-scan en bespreking Architectuurraad 2 juli 2020

- Veilig en betrouwbare e-mail

- Eerste concept

Op basis van een analyse van de standaarden en beschikbare informatie en voorbespreking met Dirk Linden, Rimmer Hylkema en Jordy van den Elshout is een eerste conceptversie uitgewerkt.

Doel: eerste conceptversie bespreken. Op- en aanmerkingen verzamelen voor een volgende versie.

- Eerste concept

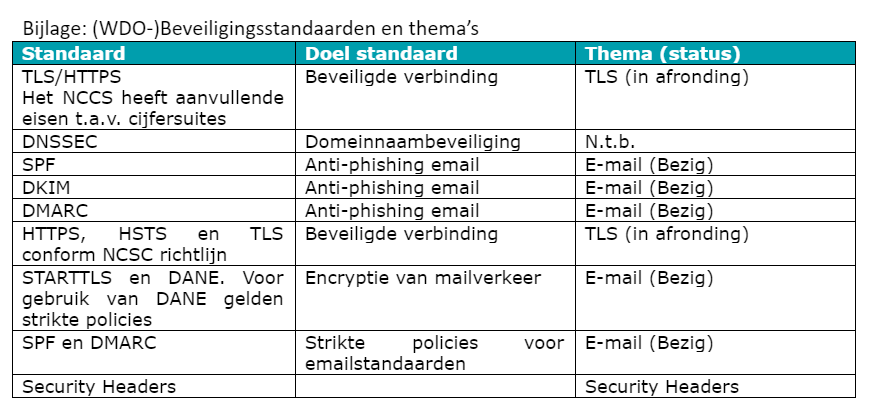

- Andere beveiligingsstandaarden

- Security Headers

‘Security Headers’ is een apart thema, naast de WDO-beveiligingsstandaarden. Zoals besproken in het voorgaande overleg is dit ook belangrijk onderdeel voor de veiligheid van webdiensten. Het is ook onderdeel van de test op internet.nl, echter wordt daar een subset getest. Welke nog meer van belang zijn en op welke wijze deze toegepast moeten worden, is een vraag die open staat. Wellicht dat de werkgroepleden hier de nodige ervaring mee hebben en de werkgroep hierover kan bijpraten.

Doel: bespreken of extra expertise nodig is en wie de werkgroep kan bijpraten op dit thema, om vervolgens het vervolg te bepalen. - Domeinnaambeveiliging

Tijdens de vorige bijeenkomst is besloten om dit als apart thema op te pakken. DNSSEC staat hierin centraal en de uitwerking zal beperkt zijn. DNSSEC is een noodzakelijke randvoorwaarden voor de toepassing DANE (gebaseerd op TLS). Daarnaast is een belangrijke randvoorwaarden voor veilige communicatie (UBV TLS). Net als een betrouwbaar certificaat, is een betrouwbare domeinnaam belangrijk. Daarom kan er ook voor gekozen worden om dit onderdeel te laten zijn van UBV TLS.

Doel: besluiten om domeinnaambeveiliging (DNSSEC) onder te brengen in UBV TLS of als apart thema te houden.

- Security Headers

- Afsluiting

- Volgende bijeenkomst